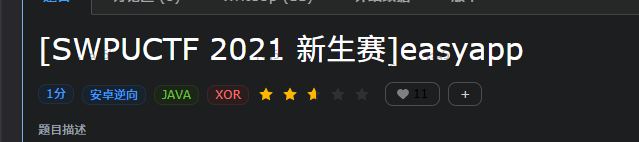

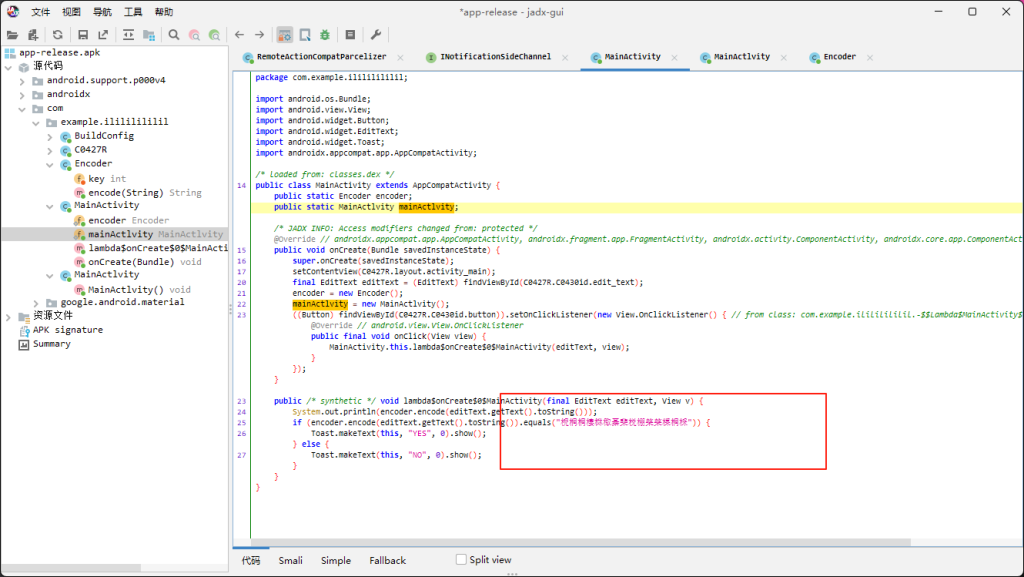

[SWPUCTF 2021 新生赛]easyapp

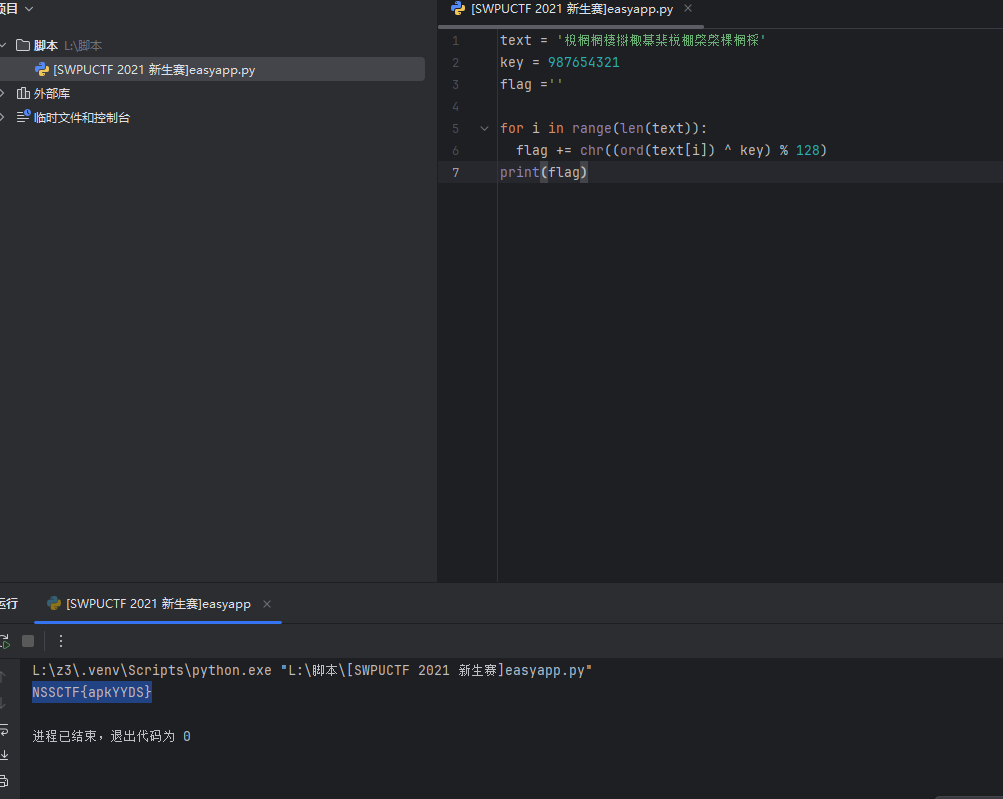

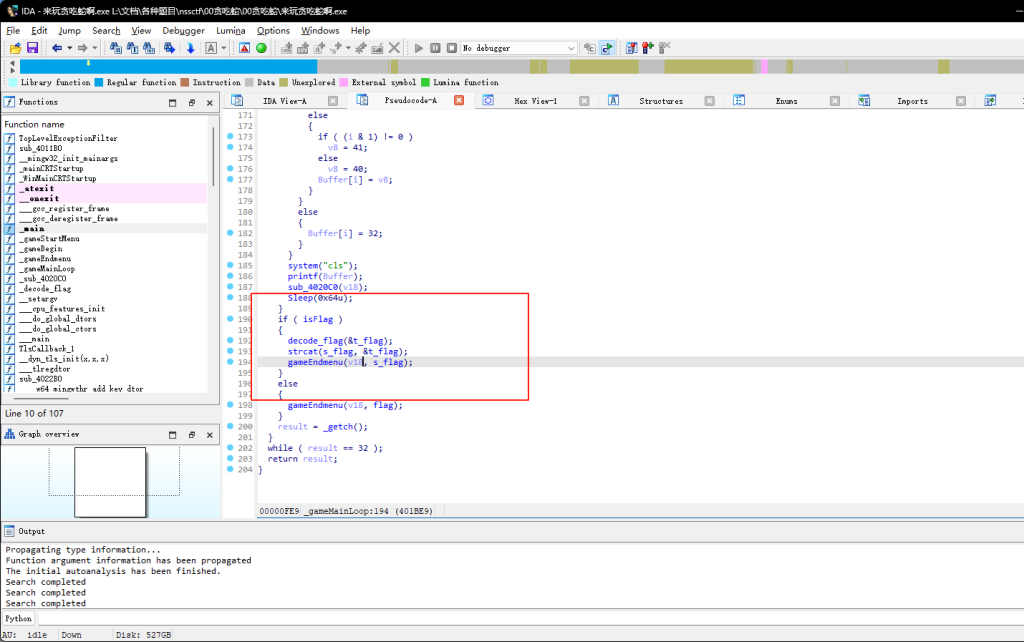

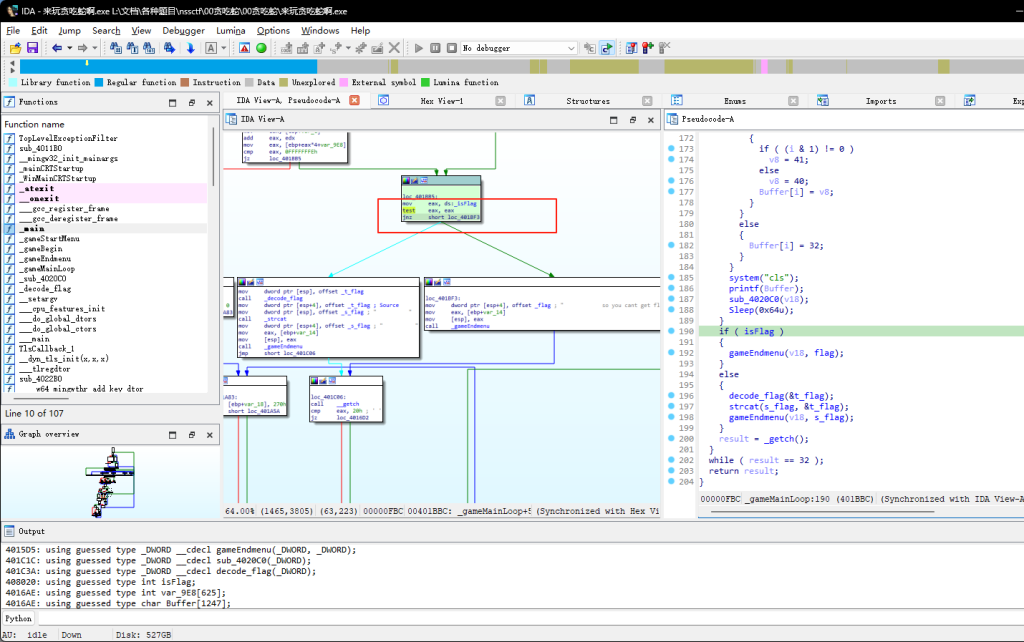

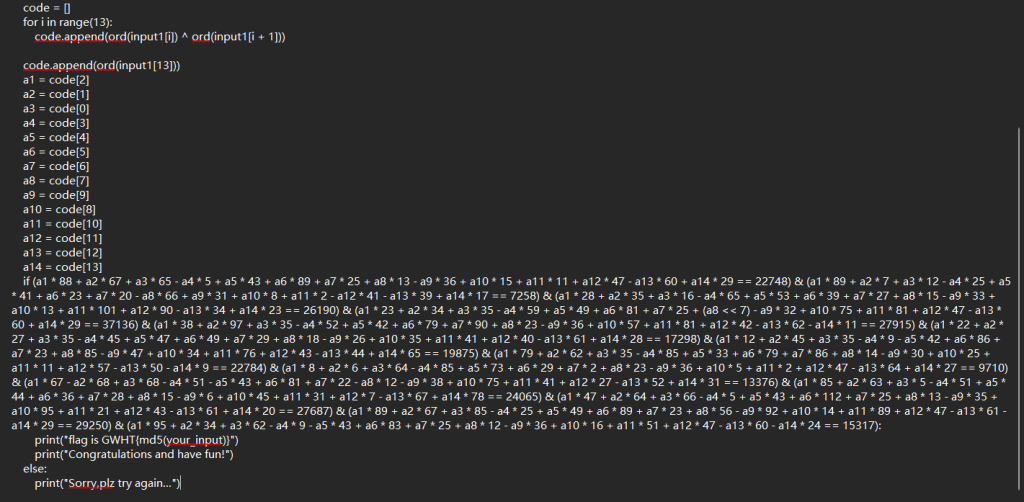

[SWPUCTF 2022 新生赛]贪吃蛇

从这里动态截取flag

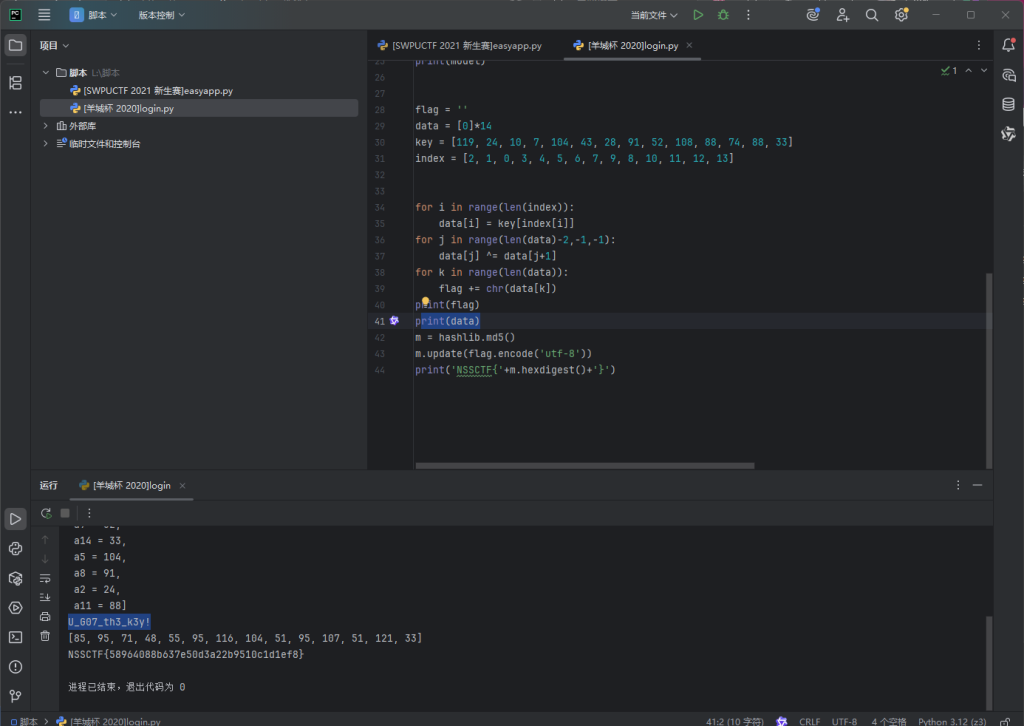

[羊城杯 2020]login

是py打包标准

本地接完是z3约束

然后加一个异或

写了要md5

NSSCTF{58964088b637e50d3a22b9510c1d1ef8}

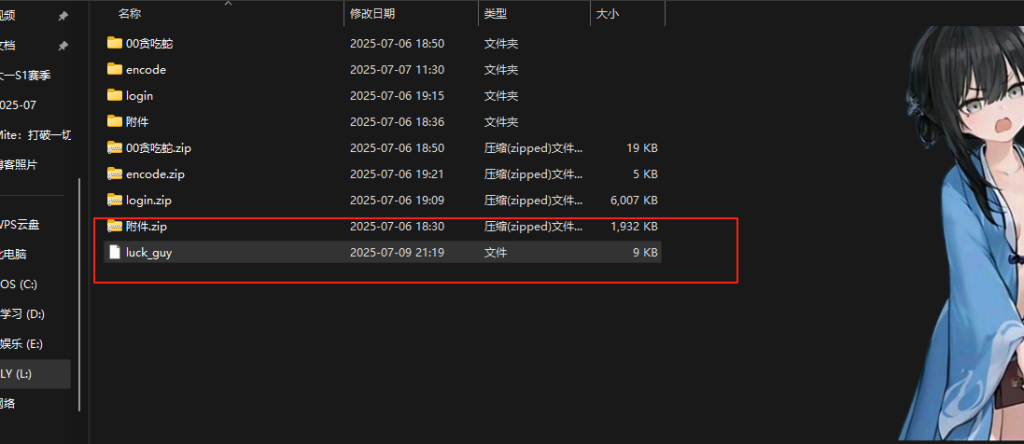

[NSSCTF 2022 Spring Recruit]ezgame

这个题目我实在不想浪费15金币

题目看了直接网页js中

下载附件用浏览器打开然后直接f12搜索就行,就能看到在下面代码这里

// in the belowed value, last 2 digits are used for opacity.

scoreMessage.style.background = '#00000090';

scoreMessage.style.zIndex = '400';

scoreMessage.style.bottom = '903px';

let secert='NSSCTF{7a0bf6f5-286a-49cc-a700-4678dc6d1149}';

let scoreret = `<h2 style = 'color:white; text-align:center; position:relative; top: 35%;'>Your Score : ${ scorePoint }</h2>`;

if(scorePoint>=35*2){

scoreret += `<h2 style = 'color:white; text-align:center; position:relative;'>${secert}</h2>`;

}[HGAME 2022 Week1]饭卡的uno

下载后是一个附件.hex

是一个固件然后用010打开即可搜索{}

就能看到flag

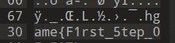

[FSCTF 2023]MINE SWEEPER

源码里有直接逆向即可

就能看到flag

[GXYCTF 2019]luck_guy

elf文件

[HNCTF 2022 WEEK2]Try2Bebug_Plus

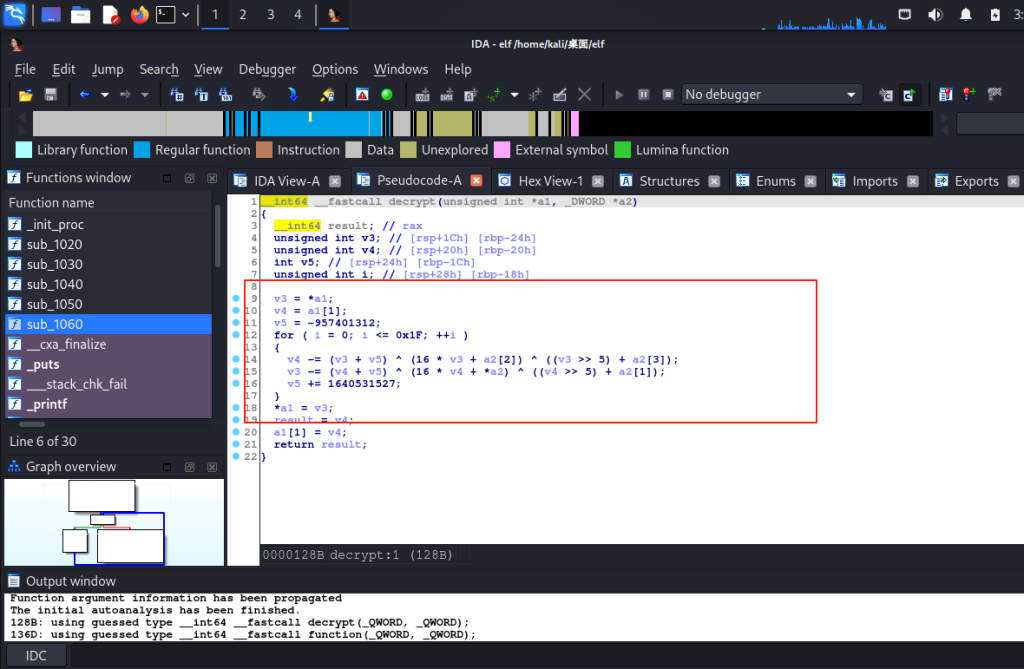

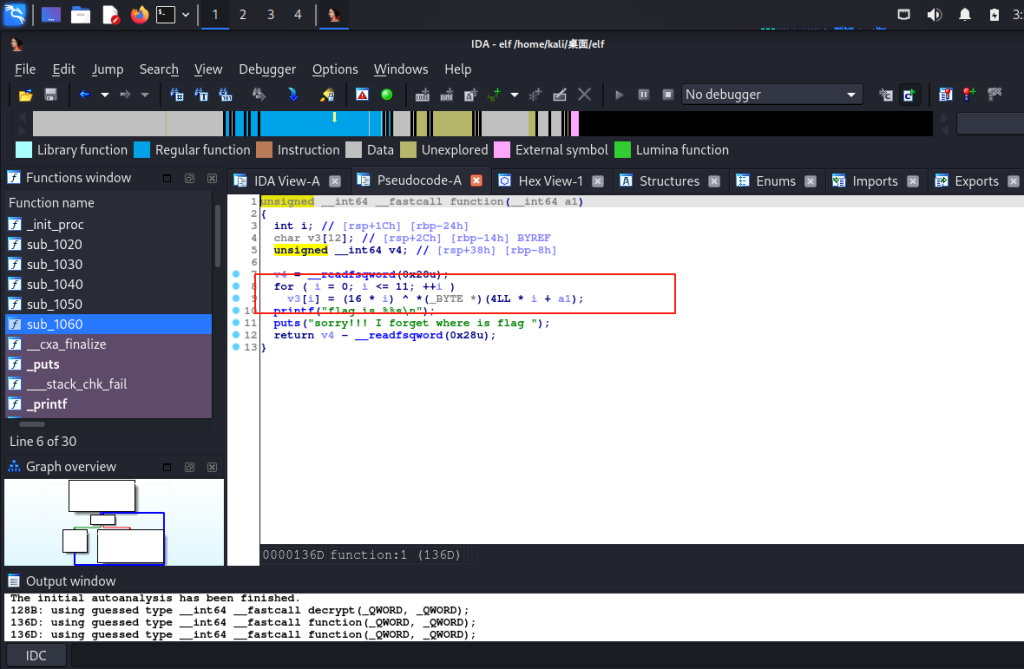

elf进去明显tea加密

然后还有个异或

这道题方法很多,最简单的是直接绕过sleep函数就能让这个程序自己跑出来flag

或者自己重新把这个题目写一遍但是不写sleep也可以

第一中就是patch掉sleep函数直接运行就行

第二中就自己写一个仿真

#include <stdio.h>

#include <string.h>

#include <stdint.h>

int main(void)

{

uint32_t enc[12] = { 0x489A0BFD, 0x38DE3838, 0x16D1DA51, 0x710510ED, 0x1E619392, 0x0B487955, 0x0AB44987, 0x5DB378E5, 0x9F9DA4CD, 0x49F2D9A8, 0x608F269E, 0x6261B831, };

uint32_t key[4] = { 0x0AA, 0x0BB, 0x0CC, 0x0DD, };

uint32_t v1, v2, sum;

unsigned char flag[12];

for (int k = 0; k < 12; k += 2)

{

v1 = enc[k];

v2 = enc[k + 1];

sum = -1640531527 * 32;

for (int i = 0; i < 32; ++i)

{

v2 -= (v1 + sum) ^ (16 * v1 + key[2]) ^ ((v1 >> 5) + key[3]);

v1 -= (v2 + sum) ^ (16 * v2 + *key) ^ ((v2 >> 5) + key[1]);

sum += 1640531527;

}

enc[k] = v1;

enc[k + 1] = v2;

}

for (int i = 0; i < 12; i++)

{

flag[i] = (enc[i]) ^ (16 * i);

printf("%c", flag[i]);

}

}

//th1s_1s_flag

评论(0)

暂无评论