Reverse

第一题RE_C

下载后得到压缩包

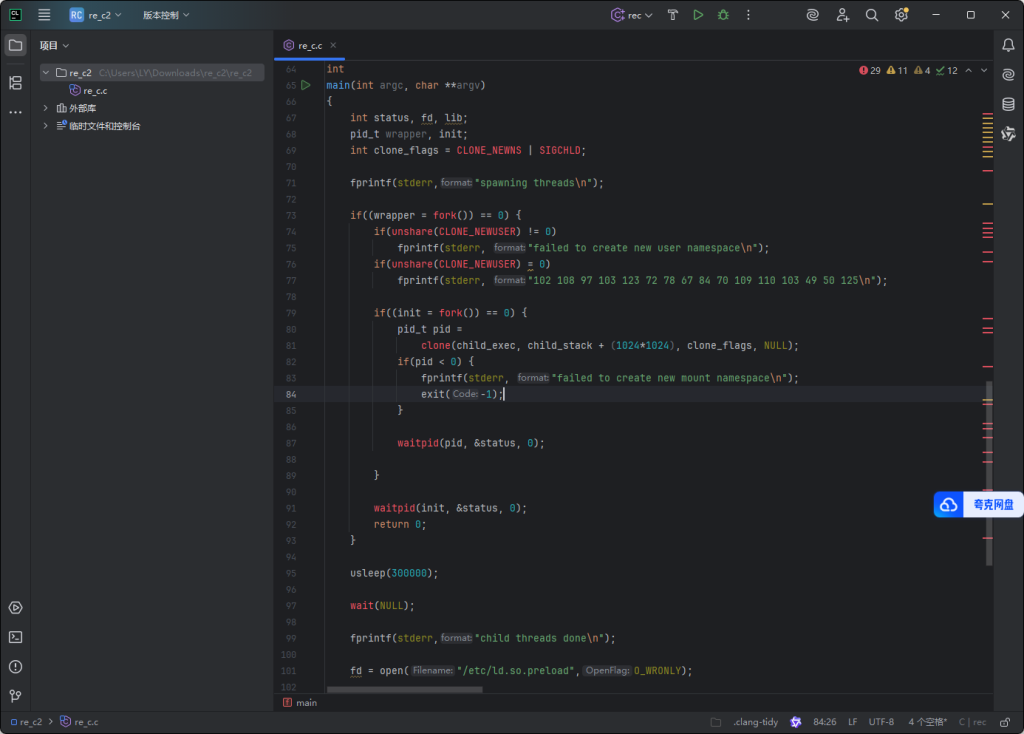

打开c源码

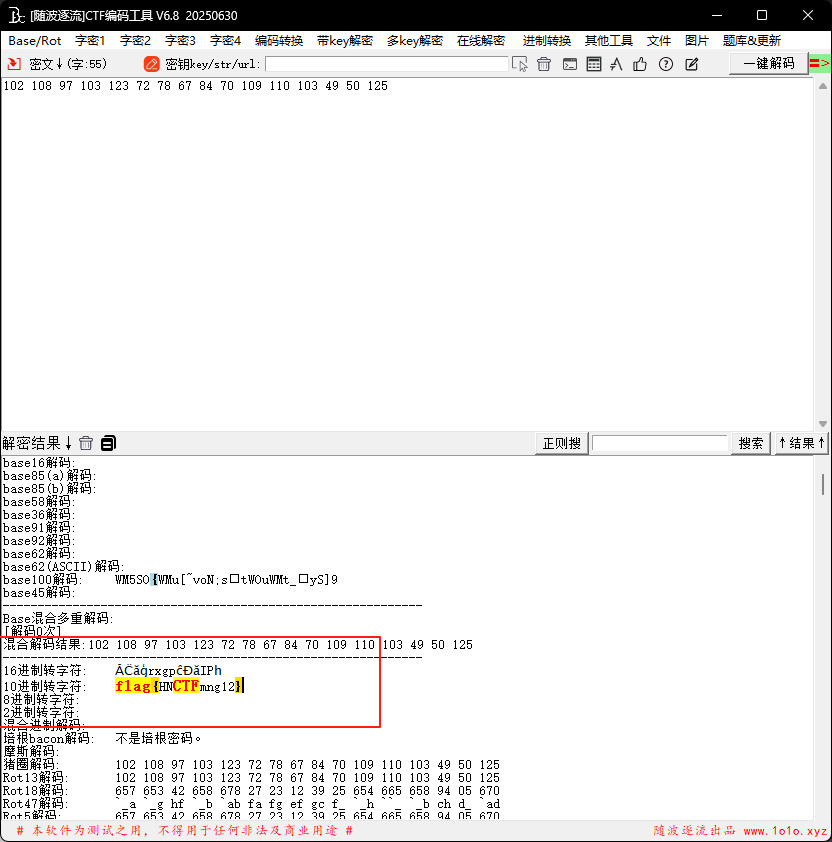

找到这里数字十进制转字符就行

、

flag{HNCTFmng12}

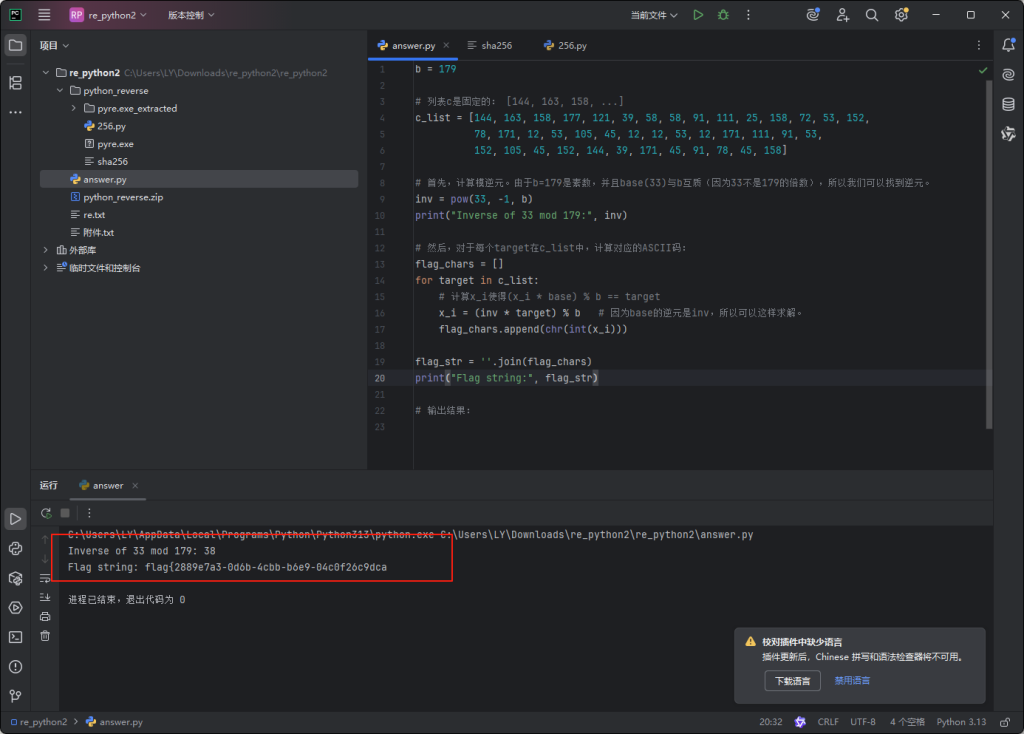

第二题re_python2

下载得到压缩包解压

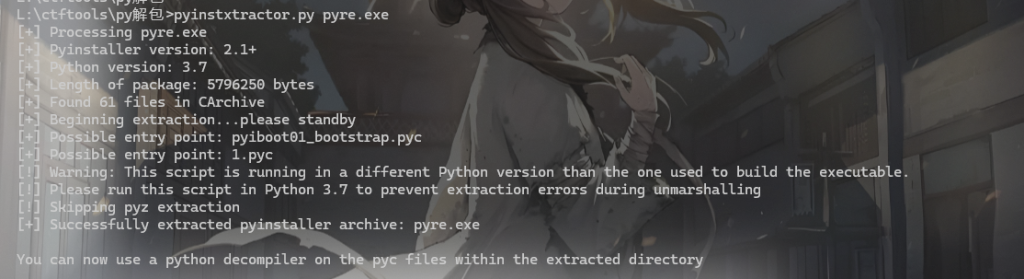

是一个py打包,因为线下所以我用的是uncomptte6解包如何py解pyc

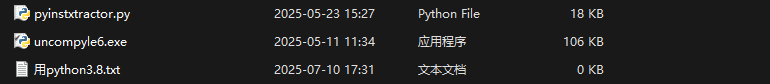

主要就是这两个包

先用pyinstxtractor.py解包得到文件夹

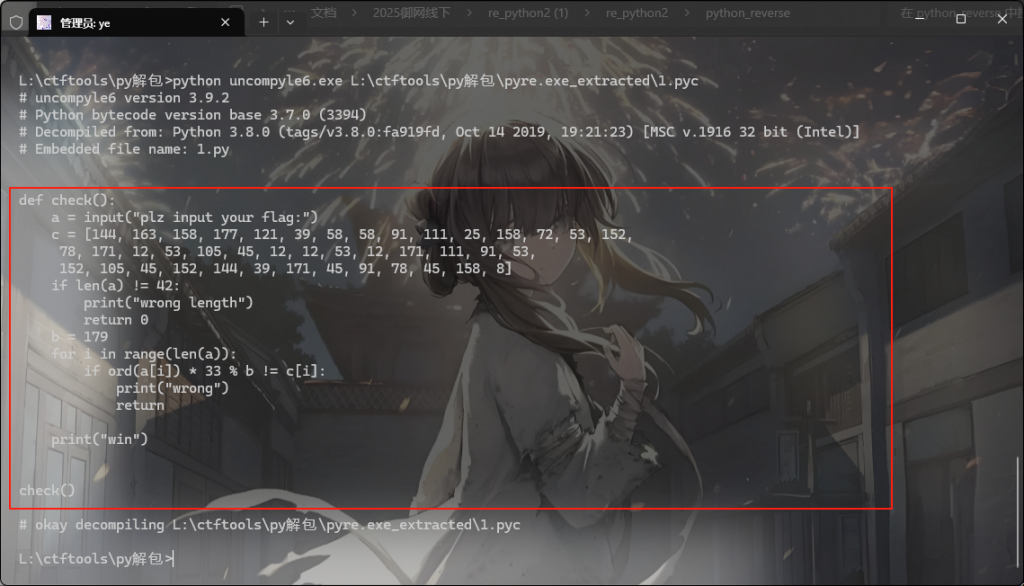

这里pyc再用uncompyle6.exe就可以转为python源码了

源码就是一个简单的小加密明文*33%179=密文

写一个揭秘脚本

b = 179

# 列表c是固定的: [144, 163, 158, ...]

c_list = [144, 163, 158, 177, 121, 39, 58, 58, 91, 111, 25, 158, 72, 53, 152,

78, 171, 12, 53, 105, 45, 12, 12, 53, 12, 171, 111, 91, 53,

152, 105, 45, 152, 144, 39, 171, 45, 91, 78, 45, 158]

# 首先,计算模逆元。由于b=179是素数,并且base(33)与b互质(因为33不是179的倍数),所以我们可以找到逆元。

inv = pow(33, -1, b)

print("Inverse of 33 mod 179:", inv)

# 然后,对于每个target在c_list中,计算对应的ASCII码:

flag_chars = []

for target in c_list:

# 计算x_i使得(x_i * base) % b == target

x_i = (inv * target) % b # 因为base的逆元是inv,所以可以这样求解。

flag_chars.append(chr(int(x_i)))

flag_str = ''.join(flag_chars)

print("Flag string:", flag_str)

# 输出结果:

这里最后按要求把flag中e换成2然后结束加一个}提交即可

flag{2889e7a3-0d6b-4cbb-b6e9-04c0f26c9dca}

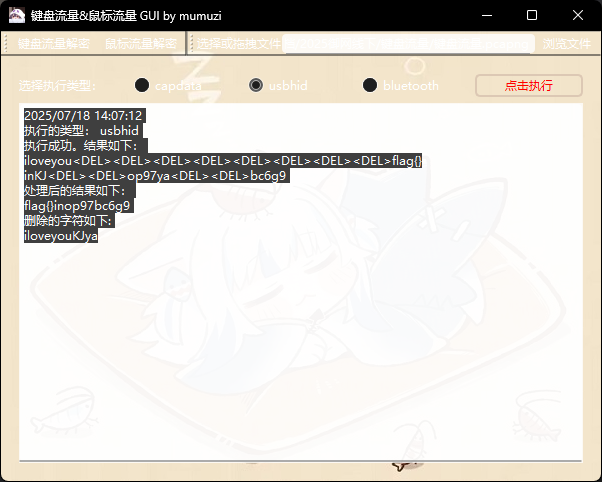

MISC

键盘流量

flag{inop97bc6g9}

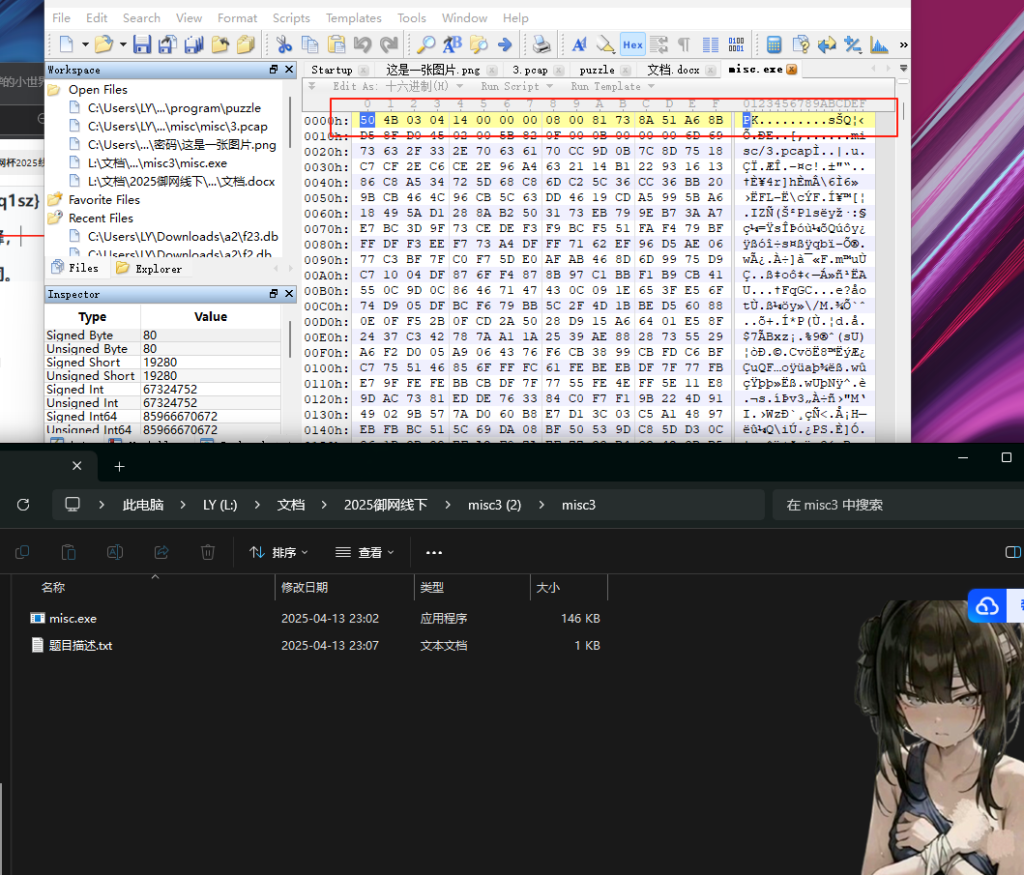

文件隐写

压缩包加密爆破

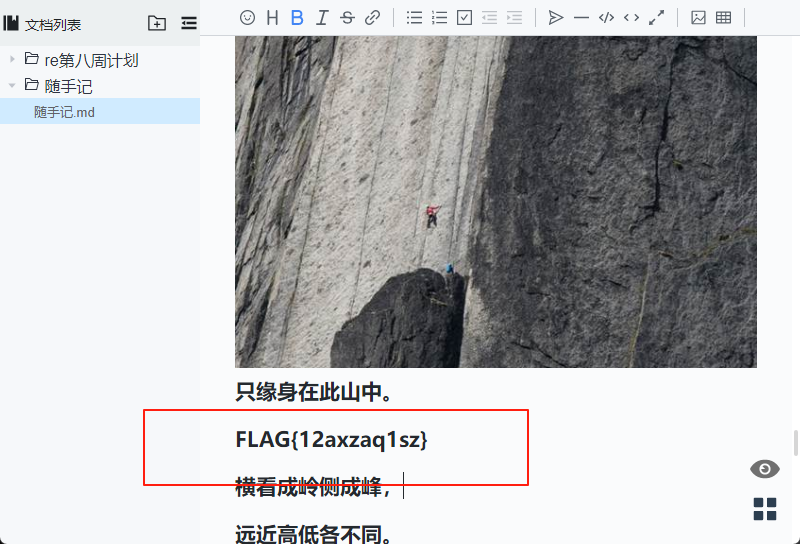

文档隐写

发现是PK改为zip打开

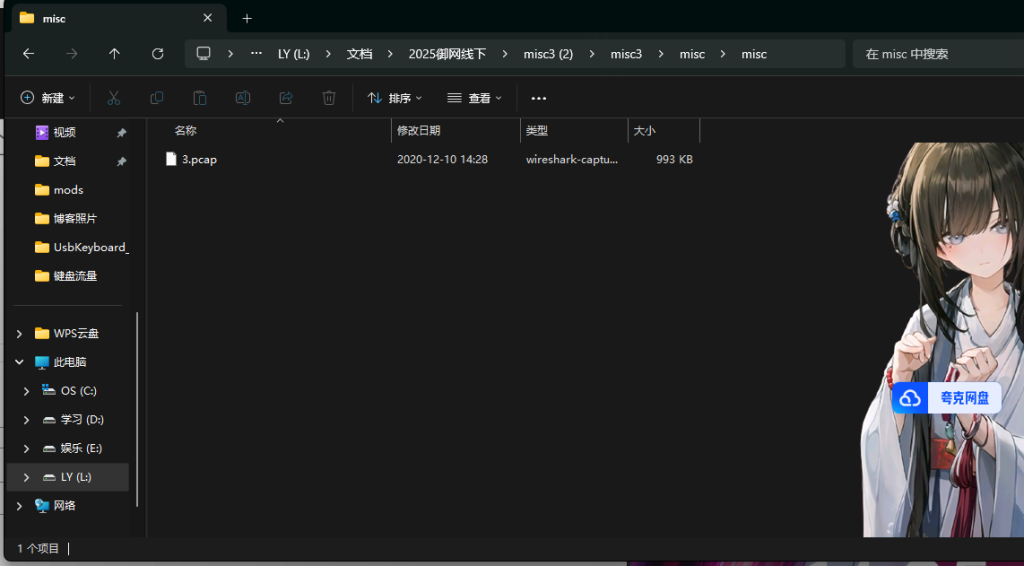

zip中是3.pcap流量包

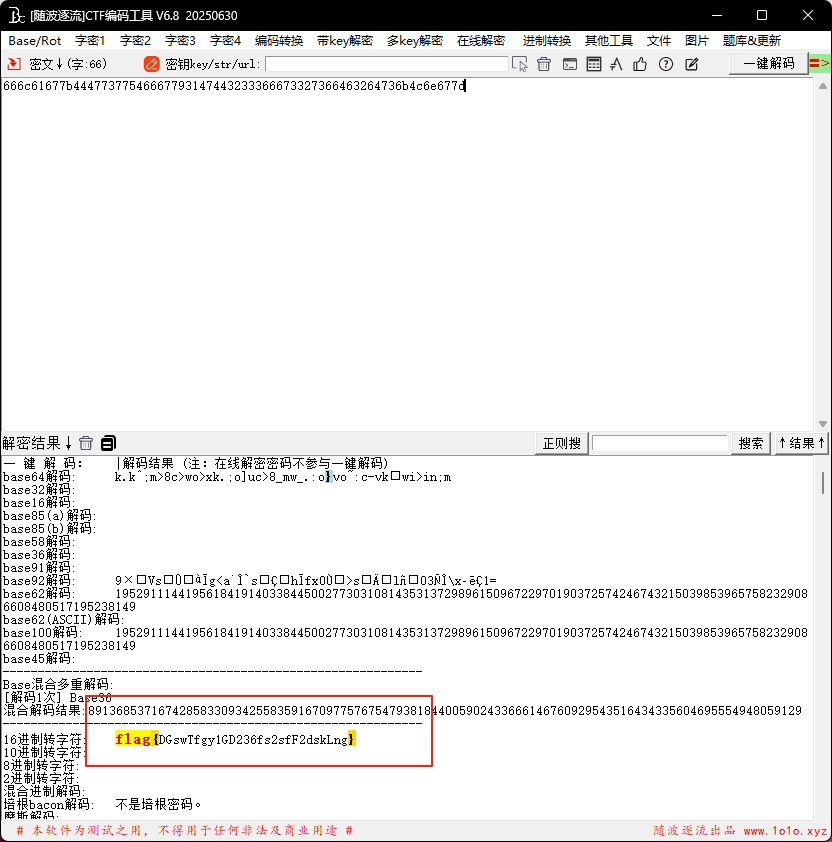

放入随波逐流

flag{DGswTfgy1GD236fs2sfF2dskLng}

附件

蓝奏网盘: https://wwqy.lanzouo.com/b00yadx7qf 密码:TYsec

评论(0)

暂无评论